| 1 | package net.deterlab.abac; |

|---|

| 2 | |

|---|

| 3 | import java.io.*; |

|---|

| 4 | import java.math.*; |

|---|

| 5 | |

|---|

| 6 | import java.util.*; |

|---|

| 7 | import java.util.zip.*; |

|---|

| 8 | import java.security.*; |

|---|

| 9 | import java.security.cert.*; |

|---|

| 10 | |

|---|

| 11 | import net.deterlab.abac.Identity; |

|---|

| 12 | |

|---|

| 13 | import org.bouncycastle.asn1.*; |

|---|

| 14 | import org.bouncycastle.x509.*; |

|---|

| 15 | import org.bouncycastle.jce.X509Principal; |

|---|

| 16 | import org.bouncycastle.jce.provider.X509AttrCertParser; |

|---|

| 17 | import org.bouncycastle.jce.provider.X509CertificateObject; |

|---|

| 18 | import org.bouncycastle.openssl.PEMReader; |

|---|

| 19 | |

|---|

| 20 | import org.bouncycastle.asn1.util.ASN1Dump; |

|---|

| 21 | |

|---|

| 22 | import java.security.PrivateKey; |

|---|

| 23 | |

|---|

| 24 | public class Credential { |

|---|

| 25 | protected static Vector<Identity> s_ids = new Vector<Identity>(); |

|---|

| 26 | protected static String attrOID = "1.3.6.1.5.5.7.10.4"; |

|---|

| 27 | |

|---|

| 28 | /** |

|---|

| 29 | * A dummy credential. |

|---|

| 30 | */ |

|---|

| 31 | public Credential() { |

|---|

| 32 | m_head = m_tail = null; |

|---|

| 33 | m_ac = null; |

|---|

| 34 | m_id = null; |

|---|

| 35 | } |

|---|

| 36 | /** |

|---|

| 37 | * Create a credential from a head and tail role. This is only for testing. |

|---|

| 38 | * In a real implementation the Credential must be loaded from an X.509 |

|---|

| 39 | * attribute cert. |

|---|

| 40 | */ |

|---|

| 41 | public Credential(Role head, Role tail) { |

|---|

| 42 | m_head = head; |

|---|

| 43 | m_tail = tail; |

|---|

| 44 | m_ac = null; |

|---|

| 45 | m_id = null; |

|---|

| 46 | } |

|---|

| 47 | |

|---|

| 48 | /** |

|---|

| 49 | * Do the credential initialization from a filename. |

|---|

| 50 | */ |

|---|

| 51 | protected void init(InputStream stream) throws Exception { |

|---|

| 52 | X509AttrCertParser parser = new X509AttrCertParser(); |

|---|

| 53 | parser.engineInit(stream); |

|---|

| 54 | m_ac = (X509V2AttributeCertificate)parser.engineRead(); |

|---|

| 55 | m_id = null; |

|---|

| 56 | |

|---|

| 57 | if ( m_ac == null ) throw new IOException("Invalid Credential Format"); |

|---|

| 58 | |

|---|

| 59 | for (Identity id: s_ids) { |

|---|

| 60 | try { |

|---|

| 61 | m_ac.verify(id.getCertificate().getPublicKey(), "BC"); |

|---|

| 62 | m_id = id; |

|---|

| 63 | break; |

|---|

| 64 | } |

|---|

| 65 | catch (InvalidKeyException e) { } |

|---|

| 66 | } |

|---|

| 67 | if (m_id == null) throw new InvalidKeyException("Unknown identity"); |

|---|

| 68 | |

|---|

| 69 | load_roles(); |

|---|

| 70 | |

|---|

| 71 | if (!m_id.getKeyID().equals(m_head.issuer_part())) |

|---|

| 72 | throw new InvalidKeyException("Unknown identity"); |

|---|

| 73 | } |

|---|

| 74 | |

|---|

| 75 | /** |

|---|

| 76 | * Create a credential from an attribute cert. Throws an exception if the |

|---|

| 77 | * cert file can't be opened or if there's a format problem with the cert. |

|---|

| 78 | */ |

|---|

| 79 | public Credential(String filename) throws Exception { |

|---|

| 80 | init(new FileInputStream(filename)); |

|---|

| 81 | } |

|---|

| 82 | |

|---|

| 83 | /** |

|---|

| 84 | * Create a credential from an attribute cert. Throws an exception if the |

|---|

| 85 | * cert file can't be opened or if there's a format problem with the cert. |

|---|

| 86 | */ |

|---|

| 87 | public Credential(File file) throws Exception { |

|---|

| 88 | init(new FileInputStream(file)); |

|---|

| 89 | } |

|---|

| 90 | |

|---|

| 91 | /** |

|---|

| 92 | * Create a credential from an InputStream. |

|---|

| 93 | */ |

|---|

| 94 | public Credential(InputStream s) throws Exception { |

|---|

| 95 | init(s); |

|---|

| 96 | } |

|---|

| 97 | |

|---|

| 98 | public void make_cert(PrivateKey key) { |

|---|

| 99 | X509V2AttributeCertificateGenerator gen = |

|---|

| 100 | new X509V2AttributeCertificateGenerator(); |

|---|

| 101 | |

|---|

| 102 | gen.setIssuer(new AttributeCertificateIssuer( |

|---|

| 103 | new X509Principal("CN="+m_head.issuer_part()))); |

|---|

| 104 | gen.setHolder(new AttributeCertificateHolder( |

|---|

| 105 | new X509Principal("CN="+m_head.issuer_part()))); |

|---|

| 106 | gen.setNotAfter(new Date(System.currentTimeMillis() |

|---|

| 107 | + 3600 * 1000 * 24 * 365)); |

|---|

| 108 | gen.setNotBefore(new Date(System.currentTimeMillis())); |

|---|

| 109 | gen.setSerialNumber(BigInteger.valueOf(System.currentTimeMillis())); |

|---|

| 110 | gen.addAttribute(new X509Attribute(attrOID, |

|---|

| 111 | new DERSequence( |

|---|

| 112 | new DERSequence( |

|---|

| 113 | new DERUTF8String(toString()))))); |

|---|

| 114 | gen.setSignatureAlgorithm("SHA256WithRSAEncryption"); |

|---|

| 115 | |

|---|

| 116 | try { |

|---|

| 117 | m_ac = (X509V2AttributeCertificate) gen.generate(key, "BC"); |

|---|

| 118 | } |

|---|

| 119 | catch (Exception e) { |

|---|

| 120 | System.err.println(e); |

|---|

| 121 | } |

|---|

| 122 | } |

|---|

| 123 | |

|---|

| 124 | /** |

|---|

| 125 | * Load the roles off the attribute cert. Throws a RuntimeException if |

|---|

| 126 | * there's something wrong with the cert. |

|---|

| 127 | */ |

|---|

| 128 | private void load_roles() throws RuntimeException { |

|---|

| 129 | String roles = null; |

|---|

| 130 | try { |

|---|

| 131 | X509Attribute attr = m_ac.getAttributes()[0]; |

|---|

| 132 | |

|---|

| 133 | DERSequence java = (DERSequence)attr.getValues()[0]; |

|---|

| 134 | DERSequence fucking = (DERSequence)java.getObjectAt(0); |

|---|

| 135 | DERUTF8String sucks = (DERUTF8String)fucking.getObjectAt(0); |

|---|

| 136 | |

|---|

| 137 | roles = sucks.getString(); |

|---|

| 138 | } |

|---|

| 139 | catch (Exception e) { |

|---|

| 140 | throw new RuntimeException("Your attribute certificate is funky and I'm not gonna debug it", e); |

|---|

| 141 | } |

|---|

| 142 | |

|---|

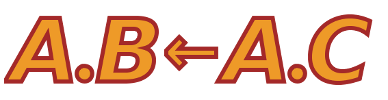

| 143 | String[] parts = roles.split("\\s*<--?\\s*"); |

|---|

| 144 | if (parts.length != 2) |

|---|

| 145 | throw new RuntimeException("Invalid attribute: " + roles); |

|---|

| 146 | |

|---|

| 147 | m_head = new Role(parts[0]); |

|---|

| 148 | m_tail = new Role(parts[1]); |

|---|

| 149 | } |

|---|

| 150 | |

|---|

| 151 | /** |

|---|

| 152 | * Two credentials are the same if their roles are the same. |

|---|

| 153 | */ |

|---|

| 154 | public boolean equals(Object o) { |

|---|

| 155 | if ( o instanceof Credential ) { |

|---|

| 156 | Credential c = (Credential) o; |

|---|

| 157 | |

|---|

| 158 | if (m_head == null || m_tail == null ) return false; |

|---|

| 159 | else return (m_head.equals(c.head()) && m_tail.equals(c.tail())); |

|---|

| 160 | } |

|---|

| 161 | else return false; |

|---|

| 162 | } |

|---|

| 163 | |

|---|

| 164 | /** |

|---|

| 165 | * Get the head role from the credential. |

|---|

| 166 | */ |

|---|

| 167 | public Role head() { |

|---|

| 168 | return m_head; |

|---|

| 169 | } |

|---|

| 170 | |

|---|

| 171 | /** |

|---|

| 172 | * Get the tail role from the credential |

|---|

| 173 | */ |

|---|

| 174 | public Role tail() { |

|---|

| 175 | return m_tail; |

|---|

| 176 | } |

|---|

| 177 | |

|---|

| 178 | /** |

|---|

| 179 | * Gets the cert associated with this credential (if any). |

|---|

| 180 | */ |

|---|

| 181 | public X509V2AttributeCertificate cert() { |

|---|

| 182 | return m_ac; |

|---|

| 183 | } |

|---|

| 184 | |

|---|

| 185 | /** |

|---|

| 186 | * Turn the credential into string form. The format is head <- tail. For |

|---|

| 187 | * example: A.r1 <- B.r2.r3. |

|---|

| 188 | */ |

|---|

| 189 | public String toString() { |

|---|

| 190 | return m_head + " <- " + m_tail; |

|---|

| 191 | } |

|---|

| 192 | |

|---|

| 193 | public String simpleString() { |

|---|

| 194 | return m_head.simpleString() + " <- " + m_tail.simpleString(); |

|---|

| 195 | } |

|---|

| 196 | |

|---|

| 197 | public void write(OutputStream s) throws IOException { |

|---|

| 198 | s.write(m_ac.getEncoded()); |

|---|

| 199 | } |

|---|

| 200 | |

|---|

| 201 | public void write(String fn) throws IOException, FileNotFoundException { |

|---|

| 202 | write(new FileOutputStream(fn)); |

|---|

| 203 | } |

|---|

| 204 | |

|---|

| 205 | public boolean hasCertificate() { return m_ac != null; } |

|---|

| 206 | |

|---|

| 207 | public Identity getID() { return m_id; } |

|---|

| 208 | |

|---|

| 209 | /** |

|---|

| 210 | * Import a zip file. First import all the identities |

|---|

| 211 | * (pem), then the credentials (der) into the credential graph then any |

|---|

| 212 | * alias files into the two maps. If keys is not null, any key pairs in |

|---|

| 213 | * PEM files are put in there. If errors is not null, errors reading files |

|---|

| 214 | * are added indexed by filename. |

|---|

| 215 | */ |

|---|

| 216 | static public Collection<Credential> readZipFile(File zf, |

|---|

| 217 | Collection<KeyPair> keys, Map<String, Exception> errors) |

|---|

| 218 | throws IOException { |

|---|

| 219 | Vector<Credential> creds = new Vector<Credential>(); |

|---|

| 220 | Vector<ZipEntry> derFiles = new Vector<ZipEntry>(); |

|---|

| 221 | |

|---|

| 222 | ZipFile z = new ZipFile(zf); |

|---|

| 223 | |

|---|

| 224 | for (Enumeration<? extends ZipEntry> ze = z.entries(); |

|---|

| 225 | ze.hasMoreElements();) { |

|---|

| 226 | ZipEntry f = ze.nextElement(); |

|---|

| 227 | Object o = null; |

|---|

| 228 | try { |

|---|

| 229 | o = new PEMReader(new InputStreamReader( |

|---|

| 230 | z.getInputStream(f))).readObject(); |

|---|

| 231 | } |

|---|

| 232 | catch (IOException e) { |

|---|

| 233 | // PEMReader couldn't deal, so we assume it's a DER |

|---|

| 234 | derFiles.add(f); |

|---|

| 235 | continue; |

|---|

| 236 | } |

|---|

| 237 | try { |

|---|

| 238 | if ( o == null ) { |

|---|

| 239 | // This shouldn't be, but assume it's a DER |

|---|

| 240 | derFiles.add(f); |

|---|

| 241 | } |

|---|

| 242 | else if (o instanceof X509CertificateObject) { |

|---|

| 243 | Credential.addIdentity( |

|---|

| 244 | new Identity((X509CertificateObject)o)); |

|---|

| 245 | } |

|---|

| 246 | else if (o instanceof KeyPair ) { |

|---|

| 247 | if ( keys != null ) keys.add((KeyPair) o); |

|---|

| 248 | } |

|---|

| 249 | else { |

|---|

| 250 | throw new IOException("Unexpected PEM object: " + |

|---|

| 251 | o.getClass().getName()); |

|---|

| 252 | } |

|---|

| 253 | } |

|---|

| 254 | catch (Exception e ) { |

|---|

| 255 | if (errors != null ) errors.put(f.getName(), e); |

|---|

| 256 | } |

|---|

| 257 | } |

|---|

| 258 | |

|---|

| 259 | for ( ZipEntry f : derFiles ) { |

|---|

| 260 | try { |

|---|

| 261 | creds.add(new Credential(z.getInputStream(f))); |

|---|

| 262 | } |

|---|

| 263 | catch (Exception e ) { |

|---|

| 264 | if (errors != null ) errors.put(f.getName(), e); |

|---|

| 265 | } |

|---|

| 266 | } |

|---|

| 267 | return creds; |

|---|

| 268 | } |

|---|

| 269 | |

|---|

| 270 | static public Collection<Credential> readZipFile(File d) |

|---|

| 271 | throws IOException { |

|---|

| 272 | return readZipFile(d, null, null); |

|---|

| 273 | } |

|---|

| 274 | static public Collection<Credential> readZipFile(File d, |

|---|

| 275 | Map<String, Exception> errors) throws IOException { |

|---|

| 276 | return readZipFile(d, null, errors); |

|---|

| 277 | } |

|---|

| 278 | static public Collection<Credential> readZipFile(File d, |

|---|

| 279 | Collection<KeyPair> keys) throws IOException { |

|---|

| 280 | return readZipFile(d, keys, null); |

|---|

| 281 | } |

|---|

| 282 | |

|---|

| 283 | |

|---|

| 284 | /** |

|---|

| 285 | * Import a directory full of files. First import all the identities |

|---|

| 286 | * (pem), then the credentials (der) into the credential graph then any |

|---|

| 287 | * alias files into the two maps. If keys is not null, any key pairs in |

|---|

| 288 | * PEM files are put in there. If errors is not null, errors reading files |

|---|

| 289 | * are added indexed by filename. |

|---|

| 290 | */ |

|---|

| 291 | static public Collection<Credential> readDirectory(File d, |

|---|

| 292 | Collection<KeyPair> keys, Map<String, Exception> errors) { |

|---|

| 293 | Vector<Credential> creds = new Vector<Credential>(); |

|---|

| 294 | Vector<File> derFiles = new Vector<File>(); |

|---|

| 295 | Collection<File> files = new Vector<File>(); |

|---|

| 296 | |

|---|

| 297 | if (d.isDirectory() ) |

|---|

| 298 | for (File f : d.listFiles()) |

|---|

| 299 | files.add(f); |

|---|

| 300 | else files.add(d); |

|---|

| 301 | |

|---|

| 302 | for (File f: files ) { |

|---|

| 303 | Object o = null; |

|---|

| 304 | try { |

|---|

| 305 | o = new PEMReader(new FileReader(f)).readObject(); |

|---|

| 306 | } |

|---|

| 307 | catch (IOException e) { |

|---|

| 308 | // PEMReader couldn't deal, so we assume it's a DER |

|---|

| 309 | derFiles.add(f); |

|---|

| 310 | continue; |

|---|

| 311 | } |

|---|

| 312 | try { |

|---|

| 313 | if ( o == null ) { |

|---|

| 314 | // This shouldn't be, but assume it's a DER |

|---|

| 315 | derFiles.add(f); |

|---|

| 316 | } |

|---|

| 317 | else if (o instanceof X509CertificateObject) { |

|---|

| 318 | Credential.addIdentity( |

|---|

| 319 | new Identity((X509CertificateObject)o)); |

|---|

| 320 | } |

|---|

| 321 | else if (o instanceof KeyPair ) { |

|---|

| 322 | if ( keys != null ) keys.add((KeyPair) o); |

|---|

| 323 | } |

|---|

| 324 | else { |

|---|

| 325 | throw new IOException("Unexpected PEM object: " + |

|---|

| 326 | o.getClass().getName()); |

|---|

| 327 | } |

|---|

| 328 | } |

|---|

| 329 | catch (Exception e ) { |

|---|

| 330 | if (errors != null ) errors.put(f.getName(), e); |

|---|

| 331 | } |

|---|

| 332 | } |

|---|

| 333 | |

|---|

| 334 | for ( File f : derFiles ) { |

|---|

| 335 | try { |

|---|

| 336 | creds.add(new Credential(f)); |

|---|

| 337 | } |

|---|

| 338 | catch (Exception e ) { |

|---|

| 339 | if (errors != null ) errors.put(f.getName(), e); |

|---|

| 340 | } |

|---|

| 341 | } |

|---|

| 342 | return creds; |

|---|

| 343 | } |

|---|

| 344 | |

|---|

| 345 | static public Collection<Credential> readDirectory(File d) { |

|---|

| 346 | return readDirectory(d, null, null); |

|---|

| 347 | } |

|---|

| 348 | static public Collection<Credential> readDirectory(File d, |

|---|

| 349 | Map<String, Exception> errors) { |

|---|

| 350 | return readDirectory(d, null, errors); |

|---|

| 351 | } |

|---|

| 352 | static public Collection<Credential> readDirectory(File d, |

|---|

| 353 | Collection<KeyPair> keys) { |

|---|

| 354 | return readDirectory(d, keys, null); |

|---|

| 355 | } |

|---|

| 356 | |

|---|

| 357 | static public void writeZipFile(Collection<Credential> creds, File f, |

|---|

| 358 | boolean allIDs) |

|---|

| 359 | throws IOException { |

|---|

| 360 | ZipOutputStream z = new ZipOutputStream(new FileOutputStream(f)); |

|---|

| 361 | Set<Identity> ids = allIDs ? |

|---|

| 362 | new TreeSet(s_ids) : new TreeSet<Identity>(); |

|---|

| 363 | |

|---|

| 364 | int n = 0; |

|---|

| 365 | for (Credential c: creds) { |

|---|

| 366 | z.putNextEntry(new ZipEntry("attr" + n++ + ".der")); |

|---|

| 367 | c.write(z); |

|---|

| 368 | z.closeEntry(); |

|---|

| 369 | if ( c.getID() != null && !allIDs) ids.add(c.getID()); |

|---|

| 370 | } |

|---|

| 371 | for (Identity i: ids) { |

|---|

| 372 | z.putNextEntry(new ZipEntry(i.getName() + ".pem")); |

|---|

| 373 | i.write(z); |

|---|

| 374 | z.closeEntry(); |

|---|

| 375 | } |

|---|

| 376 | z.close(); |

|---|

| 377 | } |

|---|

| 378 | |

|---|

| 379 | |

|---|

| 380 | private Role m_head, m_tail; |

|---|

| 381 | |

|---|

| 382 | private X509V2AttributeCertificate m_ac; |

|---|

| 383 | private Identity m_id; |

|---|

| 384 | |

|---|

| 385 | /** |

|---|

| 386 | * Put the Identity into the set of ids used to validate certificates. |

|---|

| 387 | * Also put the keyID and name into the translation mappings used by Roles |

|---|

| 388 | * to pretty print. In the role mapping, if multiple ids use the same |

|---|

| 389 | * common name they are disambiguated. Only one entry for keyid is |

|---|

| 390 | * allowed. |

|---|

| 391 | */ |

|---|

| 392 | public static void addIdentity(Identity id) { |

|---|

| 393 | s_ids.add(id); |

|---|

| 394 | if (id.getName() != null && id.getKeyID() != null) { |

|---|

| 395 | if ( !Role.key_in_mapping(id.getKeyID()) ) { |

|---|

| 396 | String name = id.getName(); |

|---|

| 397 | int n= 1; |

|---|

| 398 | |

|---|

| 399 | while (Role.name_in_mapping(name)) { |

|---|

| 400 | name = id.getName() + n++; |

|---|

| 401 | } |

|---|

| 402 | Role.add_mapping(name, id.getKeyID()); |

|---|

| 403 | } |

|---|

| 404 | } |

|---|

| 405 | } |

|---|

| 406 | public static Collection<Identity> identities() { return s_ids; } |

|---|

| 407 | public static void clearIdentities() { |

|---|

| 408 | s_ids.clear(); Role.clear_mapping(); |

|---|

| 409 | } |

|---|

| 410 | } |

|---|